Как воруют деньги с банковских карт. рабочие схемы

Содержание:

- Почему Apple Pay безопаснее обычной карты

- ? Вам предлагают оплатить ваши же покупки взамен на наличные

- Используйте мобильный платеж и оставьте свою карту дома

- Взлом карты, бездействие банка

- Как защитить банковскую карту от мошенников?

- Клонирование SIM-карты

- Как обезопасить свою SIM-карту

- Респект за пост! Спасибо за работу!

- Вместо резюме

- Зачем предупреждать о смене номера

- Анализ риска

- Перевыпуск SIM-карты

- Замена SIM-карты

- Пароли и сторонние приложения

- Разбор протокола EMV

- Жертвы взлома онлайн-банка

- Взломали мобильный банк, что делать

- Снятие денег без ввода пароля PIN

- Возможные меры наказания за этот вид мошенничества

Почему Apple Pay безопаснее обычной карты

Apple Pay vs обычная бесконтактная карта

Apple Pay vs обычная бесконтактная карта

- Apple Pay требует авторизацию (отпечаток или пароль) на каждую проведенную транзакцию. Обычная карта не позволяет управлять количеством подписанных транзакций при поднесении к POS-терминалу. В теории, «злой» терминал с модифицированной прошивкой может провести одну транзакцию, а пока клиент держит карту возле считывателя, запросить несколько подписаний, но не проводить их сразу, а провести позже, когда клиент уйдет. С Apple Pay такое невозможно, после проведения транзакции пользователь видит значок успешно выполненной операции и приложение закрывается, новый запрос потребует повторный ввод отпечатка пальца.

- Не позволяет считывать данные до авторизации — когда телефон с Apple Pay попадает в поле действия считывателя (13,56 МГц), пользователю предлагается авторизоваться, и только после успешной авторизации телефон начинает обнаруживаться как бесконтактная карта. До этого момента считыватель не видит ничего. Именно поэтому данные с Apple Pay нельзя считать незаметно из кармана, в отличие от обычной карты.

- Нельзя использовать перехваченные данные для оплаты в интернете — обычная карта может быть использована для операций типа Card not present (CNP), то есть для оплаты в интернете, по телефону и т.д. Данные из виртуальной карты Apple Pay нельзя использовать подобным образом.

- Не раскрывает данные владельца — обычные бесконтактные карты могут передавать имя владельца (Cardholder name) и историю последних покупок. По номеру карты, в некоторых случаях, можно установить ФИО владельца. С Apple Pay ничего подобного сделать нельзя.

? Вам предлагают оплатить ваши же покупки взамен на наличные

Эту схему периодически прокручивают в разных супермаркетах. В очереди к вам подходит девушка и спрашивает, наличными будете расплачиваться или картой.

Если отвечаете, что заплатишь наличными, она предлагает оплатить ваши покупки картой, чтобы взамен дали ей купюры. Будто бы с картой проблемы: оплатить можно, а снять в банкомате не получается.

Вы находите наличные, она оплачивает ваши покупки, кассир выдает чек, девушка уходит.

В этот момент появляется настоящий владелец карты. Говорит, что он только что выронил карту в супермаркете, а через несколько минут ему пришло SMS о списании средств на кассе.

Значит, вы украли его карту, раз только что ей расплатились. Возвращайте деньги, или пусть кассир отменит оплату, иначе вызовут полицию.

Многие в такой ситуации впадают в ступор. Тем более, если рядом охранник, которому лишние проблемы на работе не нужны.

А зря, звоните в полицию. Мошенник растворится в воздухе моментально. Естественно, он с девушкой в сговоре.

И, скорее всего, это просто обналичивание денег с краденых карт. В банкомате засекут сразу, а в магазине всё спишут на проблемы с картой, если вдруг не прокатит.

Используйте мобильный платеж и оставьте свою карту дома

Apple Pay, Android Pay и аналогичные платежные сервисы на базе смартфонов позволят вам использовать телефон вместо карты для бесконтактных платежей.

Это делается с помощью камеры телефона для сканирования ваших кредитных карт, после чего данные «считываются» приложением и сохраняются. Теперь вы можете отправиться в магазин без вашей карты в кошельке. Просто поднесите телефон к точке бесконтактного платежа, и товар будет куплен. Это так просто и защищает вашу карту от мошенников. Просто не забудьте сохранить оригинал под замком.

Обеспокоен ли Apple Pay на самом деле безопасно

? Это не идеально, но, по крайней мере, дает вам возможность делать покупки без вашей карты. А если ваш телефон украден, вы можете удаленно удалить данные своей карты.

Взлом карты, бездействие банка

Добрый день! Первый раз столкнулась с столь негативной ситуацией со стороны Сбербанка. Дело в том, что у меня есть кредитная карта данного банка, которой я периодически пользуюсь(т.е регулярно вношу ежемесячные платежи и.т.д). Именно по этой причине, я подозреваю, что данные с карты были считаны именно там.В Вашем же отделении. Я написала заявление в отделении банка, где получала карту(9038/1797). Как взломать кроссфаер на кредиты. Сбербанк кредит наличными заполнить заявку онлайн.

Номер карты обычно публикуется для благотворительных сборов, но я поняла, что вы в таком деле не участвуете. Заметьте, что все платежи в интернете происходят по всем цифрам на вашей карте обычно, даже срок годности надо указывать. Так что, по одному номеру никто ничего не сможет с картой делать, другое дело, когда вы ее ненадежно храните или теряете, тут надо сразу блокировать по телефону.

Как защитить банковскую карту от мошенников?

Способы защиты и борьбы с мошенниками строятся в зависимости от распространенных нарушений. Основные из них:

- Не держать пин-код рядом с картой или непосредственно на ней.

- Не переходить по каким-либо ссылкам из электронных писем.

- При звонках якобы из банка, даже если телефонный номер совпадает, никогда не давать данных своей карты. Если предложение действительно нужное или интересное, с ним можно ознакомиться, но, не сообщая никакой информации. Прервите звонок. Далее сами перезвоните в банк.

- Не отдавайте карту продавцам, официантам и т.п. дальше чем за пределы вашей видимости.

- При использовании одноразовых паролей из СМС для подтверждения операций, эти данные не сообщаются никому, в т.ч. и сотрудникам финансового учреждения.

Незаконное списание денег с карты – кража в уголовном праве, если карту украли. В остальных случаях может квалифицироваться и как мошенничество с картами. В любом случае – уголовное преступление. Вернуть украденные с карты деньги возможно, и мы подробно рассказали, как это сделать. За злонамеренное действие придет наказание.

Но как бы ни сложилась ситуация, в трудные моменты сможет помочь квалифицированный адвокат. Как вести дела с юристом каждый решает сам, но на первом этапе лучше проконсультироваться с профессионалом, чтобы понять перспективы дела. На нашем сайте первую консультацию можно получить совершенно бесплатно – достаточно описать свою проблему через форму, расположенную под этой статьей.

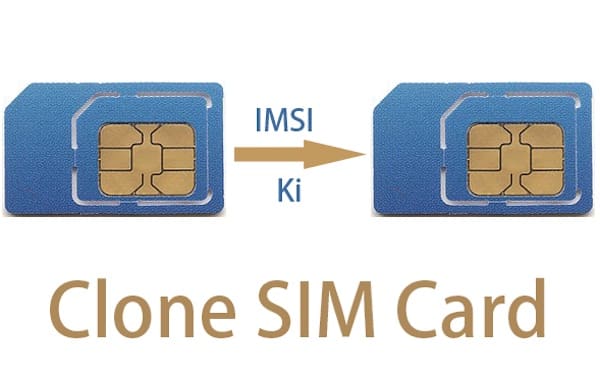

Клонирование SIM-карты

Часто люди пытаются объединить перевыпуск SIM-карты и ее клонирование в один и тот же случай. Однако клонирование SIM-карты более практично, чем другой вариант.

При атаке с клонированием SIM-карты хакер сначала получает физический доступ к вашей SIM-карте, а затем создает копию оригинала.

Естественно, что для копирования вашей SIM-карты злоумышленники сначала физически достанут вашу SIM-карту из смартфона. Затем в дело вступает специальное программное обеспечение для копирования смарт-карт, оно скопирует уникальный идентификационный номер, присвоенный вашей SIM-карте, и перенесет его пустую SIM-карту.

После этого новая клонированная SIM-карта будет вставлена в смартфон злоумышленника. Как только этот процесс будет завершен, считайте, что ваша уникальная идентификационная информация SIM-карты практически исчезла.

Хакеры также могут использовать вашу украденную SIM-карту для мошенничества, когда где-то надо будет указать уникальный номер телефона.

Как обезопасить свою SIM-карту

Если вы хотите защитить свою SIM-карту от подобных атак, вы можете предпринять следующие шаги.

Защита от социально-инжиниринговых атак

Чтобы защитить себя от замены SIM-карты, хакеру должно быть трудно найти о вас информацию. Злоумышленники будут использовать данные, которые они найдут о вас в интернете, такие как имена друзей и семьи или ваш адрес. Эта информация поможет убедить агента службы поддержки клиентов в том, что это вы.

Другой способ защиты от замены SIM-карт — не допускать фишинга. Хакеры могут попытаться взломать вашу телефонную книгу, чтобы получить дополнительную информацию, которую они могут использовать для копирования вашей SIM-карты. Будьте начеку в плане подозрительных электронных писем или страниц входа в систему. Будьте осторожны при вводе своих регистрационных данных для любой учетной записи, которую вы используете.

Наконец, подумайте, какие методы двухфакторной аутентификации вы используете. Некоторые двухфакторные службы аутентификации отправят SMS-сообщение на устройство с кодом аутентификации. Это означает, что если ваша SIM-карта взломана, хакеры смогут получить доступ к вашим учетным записям, даже если у вас включена двухфакторная аутентификация.

Вместо этого используйте другой метод аутентификации, например, приложение Google Authentication. Таким образом, аутентификация будет привязана к вашему устройству, а не к номеру телефона, что делает его более защищенным от замены SIM-карты.

Установка системы блокировки SIM-карты

Наиболее важной мерой безопасности, которую вы можете принять для защиты от SIM-атак, является добавление PIN-кода к вашей карте

Другие советы по безопасности

Как всегда, вы должны использовать надежные индивидуально сгенерированные пароли. Не используйте старые пароли повторно и не используйте один и тот же пароль для нескольких учетных записей.

Кроме того, убедитесь, что ваши ответы на вопросы о восстановлении пароля не являются общедоступными, например, девичья фамилия вашей матери.

Спасибо, что читаете! Подписывайтесь на мои каналы в Telegram, и . Только там последние обновления блога и новости мира информационных технологий.

Респект за пост! Спасибо за работу!

Хотите больше постов? Узнавать новости технологий? Читать обзоры на гаджеты? Для всего этого, а также для продвижения сайта, покупки нового дизайна и оплаты хостинга, мне необходима помощь от вас, преданные и благодарные читатели. Подробнее о донатах читайте на специальной странице.

Есть возможность стать патроном, чтобы ежемесячно поддерживать блог донатом, или воспользоваться Яндекс.Деньгами, WebMoney, QIWI или PayPal:

Заранее спасибо! Все собранные средства будут пущены на развитие сайта. Поддержка проекта является подарком владельцу сайта.

перевод с makeuseof.com

Вместо резюме

Пока готовилась эта статья, мошенники наверняка придумали пару-тройку новых схем. Как не стать жертвой:

️ Никому и никогда не сообщайте данных карты, кроме её номера. И тем более не фотографируйте её с обеих сторон.

️ Если звонят из банка, перезвоните по номеру, который указан на карте или на официальном сайте организации.

️ Если дали смартфон кому-то в руки, следите за ним. Даже если это был знакомый или коллега. Люди в сложных жизненных обстоятельствах на многое пойдут.

️ Не ведитесь на халяву. Никогда.

Расскажите пожилым родственникам, как разводят и крадут деньги. Не дайте им лишиться последнего и поставьте жирный плюсик себе в карму.

iPhones.ru

Расскажите пожилым родственникам,. Не дайте им лишиться последнего.

Зачем предупреждать о смене номера

Если вы поменяли номер, но не предупредили знакомых, то звонки будут поступать новому владельцу. Зачастую такие номера попадают к жуликам, которые используют информацию в корыстных целях: могут узнать ваш адрес, личные данные, возможность использования этих сведений для взлома соцсетей или аккаунта в онлайн-банке.

Предупредить знакомых о смене номера достаточно просто и полезно

Обязательно сообщайте о смене номера своим товарищам и близким, желательно в личной беседе. Эксперты рекомендуют не использовать личные номера при продаже товаров и интернете — для таких операций лучше завести другую SIM-карту. А как часто вы меняете номер? Расскажите о своем опыте в нашем Telegram-чате.

Анализ риска

Защищать онлайн-банк нужно с двух сторон — самого банка и клиента. Основная цель защиты со стороны банка — выявить и блокировать попытки манипулирования веб-приложением и передаваемым трафиком. Лучше всего использовать для этого защищённый протокол HTTPS, для чего стоит установить обратный прокси-сервер, который будет заниматься расшифровкой трафика пользователей. Иногда такие прокси-серверы также выполняют функции надёжной аутентификации пользователей и идентификации устройств, выполняют функции Web Application Firewall (WAF). Они же могут решать задачи по балансировке нагрузки, оптимизации загрузки приложений и другие, не связанные прямо с безопасностью, но полезные для оптимизации веб-приложений. Хорошей практикой является предложение клиентам технологии двухфакторной аутентификации с помощью специальных аппаратных токенов, распознавания лиц и голоса, одноразовых паролей, присылаемых по SMS, и других методов. Хорошо, если клиент может самостоятельно выбрать наиболее удобный и приемлемый по стоимости метод дополнительной аутентификации.

Отдельно стоит упомянуть о механизмах проверки на манипулирование средой исполнения браузера. Для этого можно использовать, например, технологию SSL-антивируса — специального скрипта, сканирующего окружение пользователя на предмет обнаружения вредоносной активности. Кроме того, можно фиксировать отпечаток оборудования, с которого пользователь загружает веб-приложение. Если он заходит с устройства, которое раньше не применял, то стоит попросить его пройти дополнительную проверку и указать это устройство как собственное. Некоторые производители средств защиты предлагают подобные инструменты контроля пользовательской среды исполнения веб-приложения.

Для клиентов важно обеспечить защиту от вредоносной активности: проверять своё устройство антивирусом, работать с сайтом банка в защищённом режиме, предпочтительно — из браузера с минимальным набором дополнений. Также нелишним будет использование двухфакторной аутентификации, при которой злоумышленник не сможет войти в онлайн-банк даже при краже пароля

Полезно каждый раз не лениться и проверять правильность написания имени банка в сертификате HTTPS, а также конструкцию URL, чтобы она не была слишком сложной и обременённой дополнительными параметрами; это позволяет сделать любой браузер. Некоторые антивирусы могут выполнять эту работу за клиента и предлагают подключаться к сайтам банков с проверкой их подлинности. Например, у «Лаборатории Касперского» такой режим называется «Безопасные платежи». Следует отметить, что клиент сам отвечает за свои деньги, поэтому стоит выбирать банки, которые заботятся о безопасности своих веб-приложений: имеют дополнительные функции по строгой двухфакторной аутентификации, предлагают механизмы контроля среды исполнения, работают полностью в защищённом режиме, то есть используют в своей работе инструменты, которые описаны выше в этом разделе.

Перевыпуск SIM-карты

Еще одна проблема безопасности SIM-карты, о которой вы, возможно, слышали – это перевыпуск SIM-карты. Например, хакеры использовали разновидность этой техники, чтобы захватить личную учетную запись в Twitter генерального директора этой же компании Джека Дорси в августе 2019 года. Благодаря такому событию многие узнали о потенциальной разрушительной силе подобных атак. А в этом методе используются уловки и человеческая инженерия, а не технические уязвимости.

Чтобы выполнить перевыпуск SIM-карты, хакер сначала позвонит вашему оператору связи. Злоумышленники будут прикидываться вами и попросят заменить SIM-карту. Например, хакеры скажут, что хотят перейти на новое устройство и, следовательно, нуждаются в новой SIM-карте. В случае успеха оператор телефонной связи отправит им SIM-карту.

Так злоумышленники могут украсть ваш номер телефона и связать его со своим устройством. И все это без извлечения SIM-карты из вашего аппарата!

В результате действа проявятся два эффекта. Во-первых, ваша оригинальная SIM-карта будет деактивирована и перестанет работать. А во-вторых, у хакера теперь появится контроль над телефонными звонками, сообщениями и запросами двухфакторной аутентификации, отправляемыми на ваш номер телефона. Это означает, что у сторонних лиц теперь будет достаточно информации для доступа к вашим учетным записям, что приведет к блокировке вашего доступа к различным сервисам.

От перевыпуска SIM-карты сложно защититься, поскольку эта атака связана с социальной инженерией. Хакеру придется убедить сотрудника службы поддержки в том, кем является звонящий. Получив вашу SIM-карту, злоумышленники смогут контролировать ваш номер телефона. К сожалению, вы можете даже не знать о том, что стали мишенью, пока не станет слишком поздно.

Замена SIM-карты

Еще одной проблемой безопасности, о которой вы могли слышать, является подмена SIM-карты. В августе 2019 года хакеры использовали вариант этой технологии, чтобы захватить личный аккаунт Джека Дорси в Твиттере. Это событие повысило осведомленность о том, насколько разрушительными могут быть эти нападения. Относительно простой метод использует обман и человеческий инжиниринг, а не технические уязвимости.

Чтобы произвести замену SIM-карты, хакер сначала позвонит вашему оператору мобильной связи. Будет притворяться тобой и попросит заменить SIM-карту. Скажут, что хотят перейти на новое устройство и поэтому нуждаются в новой SIM-карте. В случае успеха телефонный провайдер отправит им SIM-карту.

Затем они могут украсть ваш номер телефона и связать его со своим собственным устройством.

Это имеет два эффекта. Во-первых, ваша настоящая SIM-карта будет деактивирована оператором и перестанет работать. Во-вторых, хакер получает контроль над телефонными звонками, сообщениями и двухфакторными запросами на аутентификацию, отправляемыми на ваш номер телефона. Это означает, что у них может быть достаточно информации для доступа к вашим банковским счетам, электронной почте и многому другому.

И они могут даже заблокировать доступ к вашим счетам.

Замену SIM-карты трудно защитить. Хакеры могут убедить агента службы поддержки клиентов, что это вы. Как только у них будет ваша SIM-карта, они получат контроль над вашим номером телефона. И ты можешь даже не знать, что ты мишень, пока не станет слишком поздно.

Пароли и сторонние приложения

Впрочем, взлом приложений для обмана клиентов кредитных организаций используется всё же не так часто — на первый план выходит по-прежнему социальная инженерия. Львиная доля мошенничеств реализуется при помощи получения кодов и паролей.

— Большинство взломов происходит, когда мошенники связываются с потенциальной жертвой под видом службы безопасности банка, под видом сотрудников банка и получают СМС-код, номер карты и защитный код, — указывает Роман Хорошев, основатель краудлендинговой платформы «Джетленд».

Нередко злоумышленники (используя, например, всё тот же звонок «из службы безопасности банка»), убеждают жертв установить на устройство специальное ПО, позволяющее «расшарить» происходящее на экране смартфона, например, TeamViewer или AnyDesk.

Успешный вход_1

Фото: Depositphotos

Фото: Depositphotos

— После установки программы мошенники могут проводить операции от имени клиента, напрямую подключившись к его устройству. Отличить действия мошенника, выдающего себя за реального клиента, становится сложно, но по-прежнему возможно — например, используя поведенческий анализ, — отмечает Дмитрий Стуров, исполнительный директор, начальник управления информационной безопасности банка «Ренессанс Кредит».

Как рассказал Юрий Орлов, директор по информационной безопасности QBF, доля операций, так или иначе связанных с социальной инженерией, в 2020 году составила 64% от общего числа случаев мошенничества. Вырос и средний чек подобных «транзакций» — с 7,6 тыс. до 8,6 тыс. рублей. В большинстве случаев пользователи добровольно предоставляют свои данные третьим лицам.

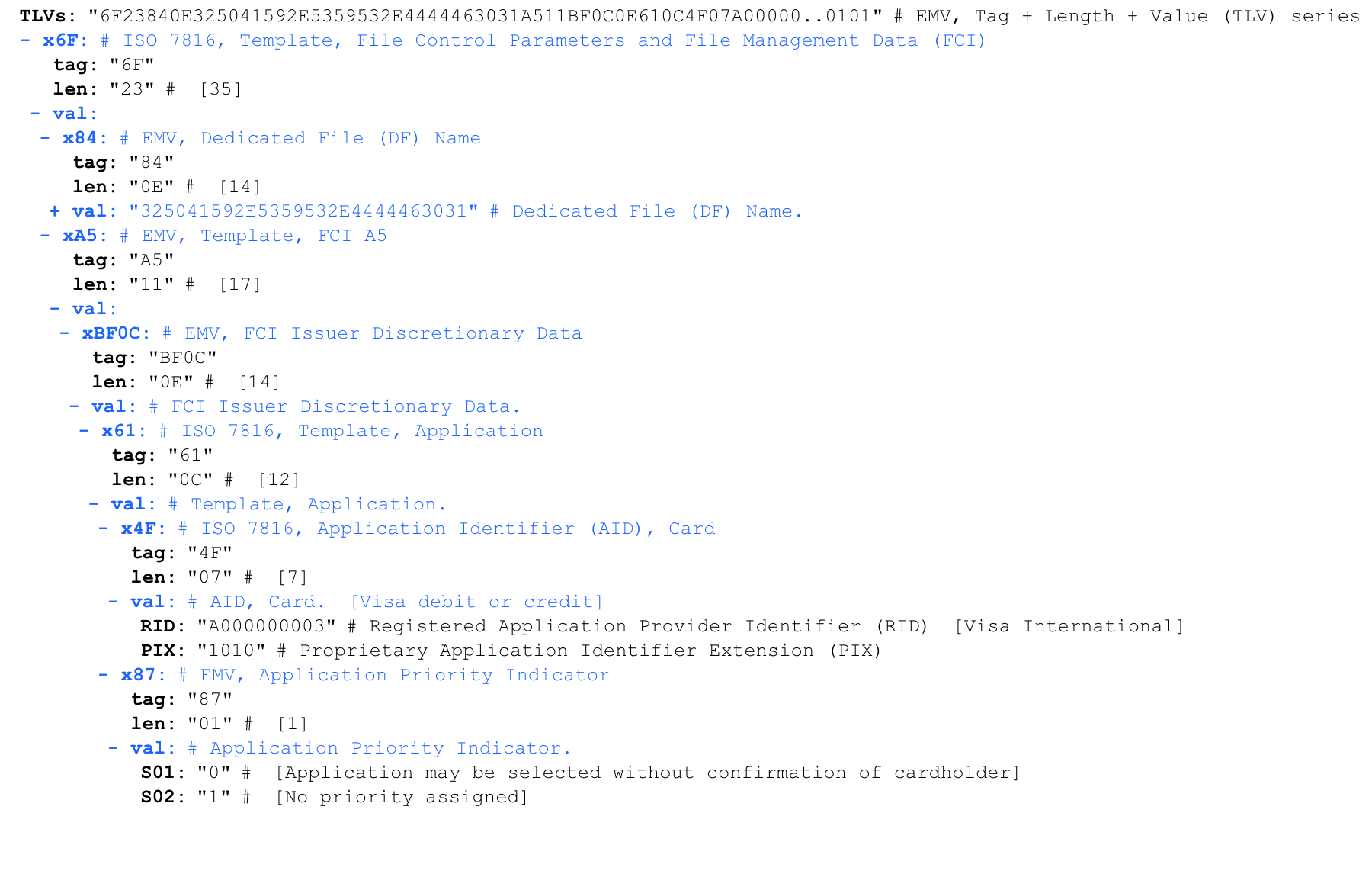

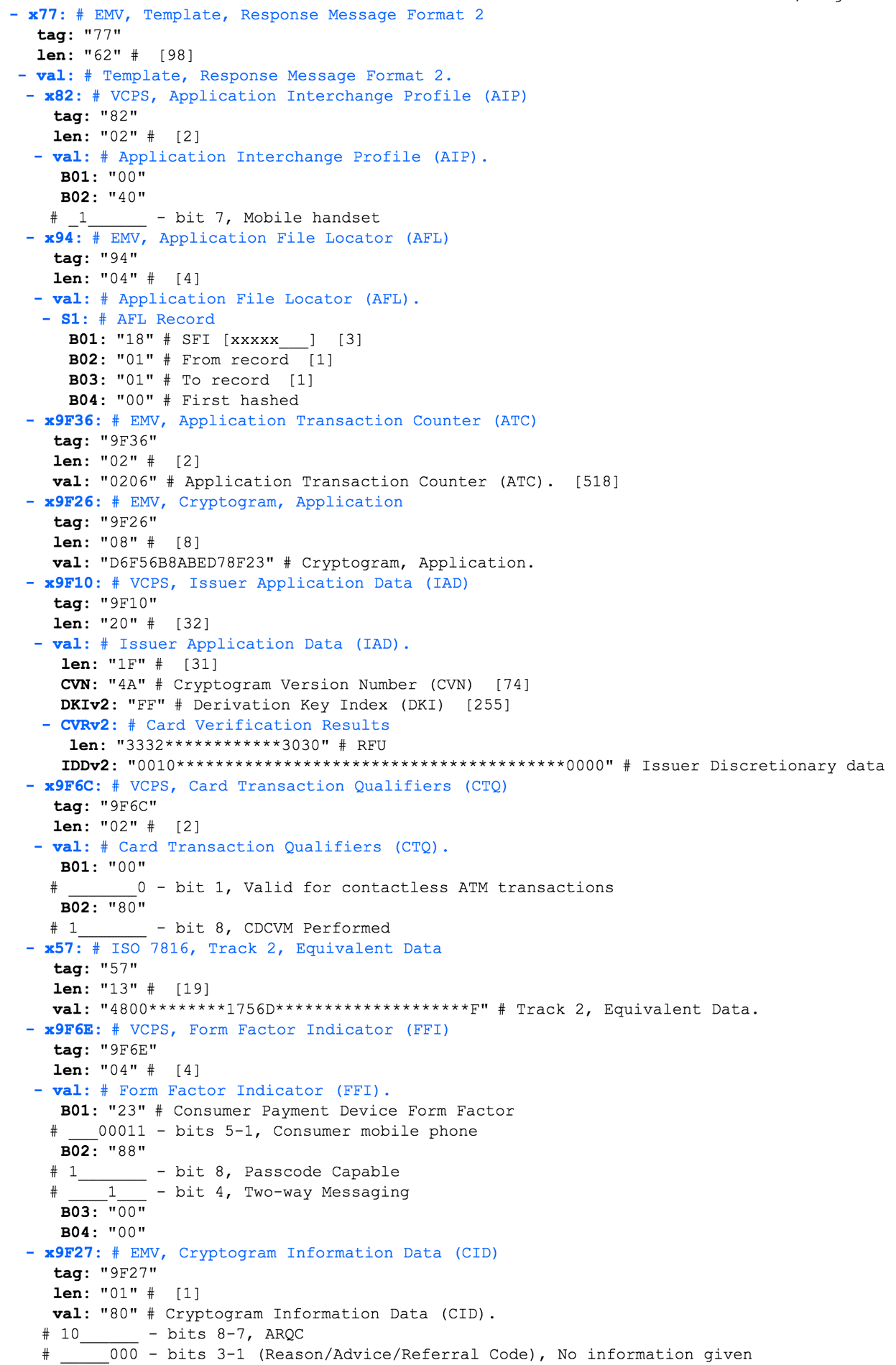

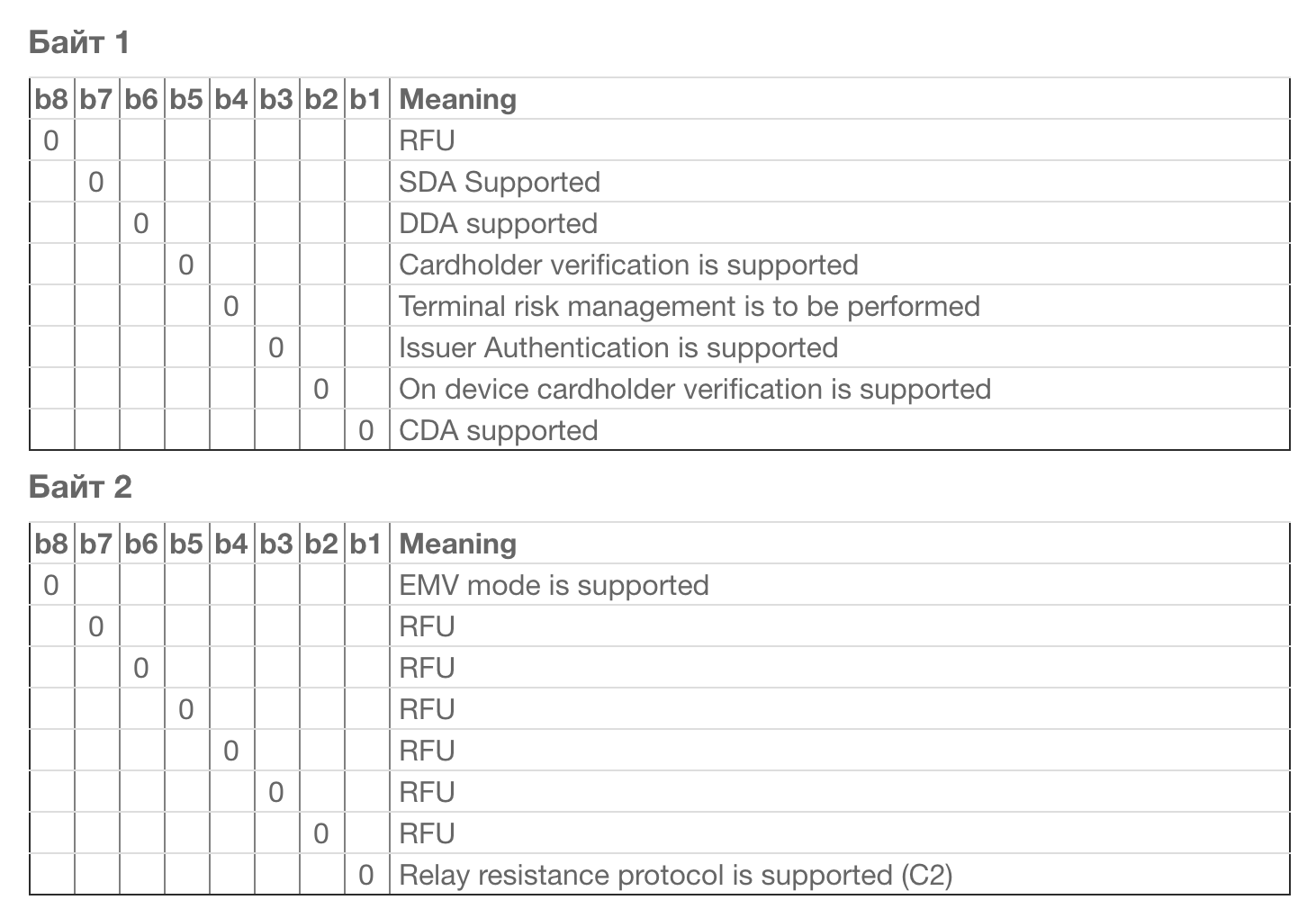

Разбор протокола EMV

R>> — данные, переданные POS-терминалом T<< — данные, переданные картой (в нашем случае телефон с Apple Pay)

14443-A Select

0x520x04 0x000x93 0x200x08 0xFE 0xE4 0xEC 0xFE0xFE0x93 0x700x08 0xfe 0xe4 0xec0xfe0xdd 0x6e0x200xfc 0x700x50 0x000x57 0xcd0xE0 0x800x31 0x73 0x05 0x78 0x80 0x70 0x020xA5 0x46Answer to select

Запрос доступных приложений — SELECT PPSE

Официальное описание: EMV Contactless Specifications — PPSE and Application Management for Secure ElementAPDU-команда SELECT PPSE

Ответ на SELECT PPSE

iso8583.info/lib/EMV/TLVs A00000000310104Feftlab.co.uk/knowledge-base/211-emv-aid-rid-pix

A00000000310104Feftlab.co.uk/knowledge-base/211-emv-aid-rid-pix

Запуск платежного приложения — SELECT AID

Ответ карты на GET PROCESSING OPTIONS

VISA Contactless Payment Specification (VCSP) 00 40EMV 4.3 Book 3

00 40EMV 4.3 Book 3 Я не осилил разбор этой структуры, помогите.

Я не осилил разбор этой структуры, помогите. Оппа!Я не осилил разбор этой структуры, помогите.

Оппа!Я не осилил разбор этой структуры, помогите.

Жертвы взлома онлайн-банка

Основным объектом воздействия в данном случае является веб-приложение банка. Впрочем, кредитные организации и их сотрудники уже весьма квалифицированны (как в информационных технологиях, так и в ИБ), поэтому хакеры обычно атакуют слабое звено — клиентов или их компьютеры. В большинстве случаев эти операции оказываются более эффективными, чем воздействие на информационную систему банка. Впрочем, вполне возможна атака на банк через клиента — например, с помощью вставки вредоносного кода во вполне легальную и предсказуемую переписку с ним.

Пользователю клиентской программы онлайн-банкинга важно понимать, что происходит с приложением, когда совершается транзакция: любые подозрительные действия стоит расценивать как попытку мошенничества. Рекомендуется не вводить идентификационную информацию в подозрительные формы, проверять надежность HTTPS-соединения и контролировать активность других приложений

Также стоит иметь второй фактор аутентификации, независимый от веб-приложения — например, получение одноразовых паролей по SMS. Кроме того, стоит открывать приложение из закладок, а не по ссылкам из присылаемых сообщений.

Взломали мобильный банк, что делать

Увы, никто от этого не застрахован, чем быстрее вы будете действовать в этой ситуации, тем лучше.

Что делать, если столкнулся с мошенничеством:

- Если вам пришло смс об оплате, которую вы не совершали, сразу звоните в банк, чтобы сообщить о ситуации и заблокировать карту, чтобы не позволить мошенникам совершить еще транзакции.

- Пойти в отделение банка и написать заявление;

- Собрать доказательства того, что данное действо совершили не вы, чем больше, тем лучше;

- Обязательно напишите заявление в полицию, даже если сумма для вас незначительная!

Будьте осторожны с картами, не дайте мошенникам себя обмануть.

Важно! По всем вопросам, если не знаете, что делать и куда обращаться:

Звоните 8-800-777-32-63.

Бесплатная горячая юридическая линия.

Снятие денег без ввода пароля PIN

Четырехзначный ПИН создается для обладателя карточного счета при выпуске и дальнейших перевыпусках. Он прописан в отдельном запечатанном конверте, который выдается с «пластиком». Этот документ лучше сразу уничтожить после ознакомления с ним и запоминания кода. Никто из финансовых служащих не имеет доступ к базе паролей.

Дается три попытки ввода защитного кода. Если правильно ввести не получилось, пластиковый носитель будет блокирован на сутки или навсегда. В некоторых случаях, блокировку можно снять, обратившись по горячей линии. Но необходимо будет озвучить данные паспорта и кодовое слово. А для смены шифра в банкомате, нужно указать сначала действующий. В Сбере с этим стало проще, сейчас поменять секретный пароль можно в «Сбербанк онлайн».

Как снять деньги без SMS подтверждения через интернет и сделать дистанционную оплату

Выше уже было сказано, что максимальную защиту обеспечивает технология 3-D Secure. При этом международные системы платежей используют свои сервисы – Verified by VISA, MasterCard SecureCode, а также MirAccept. Это дополнительная идентификация пользователя.

Также не нуждаются в подтверждении СМС-кодом расчеты, проводимые через PayPal. Эта система защиту возложила на продавцов.

Не нужен шифр из сообщения при личном посещении торговой точки и оплате картой с использованием Apple Pay, Самсунг Pay или Гугл Pay для покупок менее 1000 рублей. В этих программах владелец идентифицируется сканером отпечатка пальца или кодом разблокировки. Система безопасности за сутки пропускает не больше трех подобных транзакций.

Возможные меры наказания за этот вид мошенничества

Для подобных преступлений существует даже специальный термин – кардинг. То есть это мошеннические действия, осуществляемые с помощью карточки или ее данных. Наказание за него предусмотрено ст. 159.3 УК РФ. Мошенником будет признано лицо, получившее нечестным путем карту или ее реквизиты, а также воспользовавшееся ими для личных целей. Не имеет значения, была оплата чего-то или средства были сняты другим способом.

Возможные наказания:

- ограничение свободы на срок до двух лет;

- штрафные санкции до 120 тыс. рублей, если человек выполнял все в одиночку;

- исправительные работы до 360 часов.

Если преступление совершалось группой людей, то мера наказания будет увеличена, это решение выносится в судебном порядке.